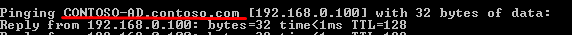

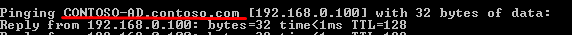

Neste artigo vamos abordar o funcionamento do recurso de descoberta do CheckMK. Este recurso faz o uso de um intervalo de ip’s onde ele faz um ping e a consulta reversa no DNS para descobrir o nome do ativo. Ao encontrar algum item ele fez a inclusão, no entanto ele mantem o ativo como desabilitado. Antes de qualquer coisa precisamos ter no nosso DNS os registros Host (A) e Pointer (PTR), para a consulta normal e reversa. Para o nosso teste vamos utilizar os seguintes ativos:

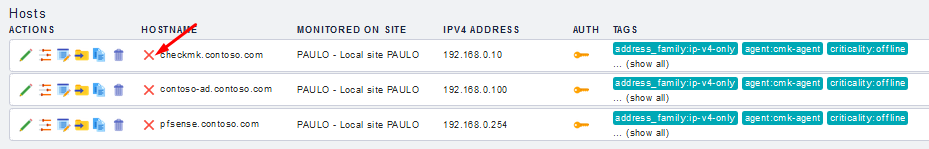

- contoso-ad: 192.168.0.100 (Servidor no domínio, a entrada foi feita automaticamente)

- checkmk: 192.168.0.10 (Foi feita a entrada manualmente)

- pfsense: 192.168.0.254 (Foi feita a entrada manualmente

Com base nisso conseguimos fazer a consulta reversa dos tres ativos:

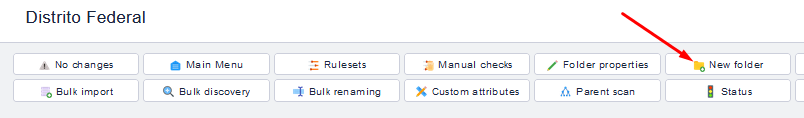

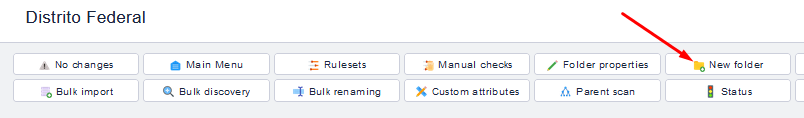

Acesse o WATO e dentro da localidade Distrito Federal clique em New Folder:

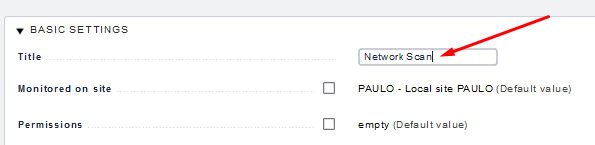

Coloque o nome dela como Network Scan:

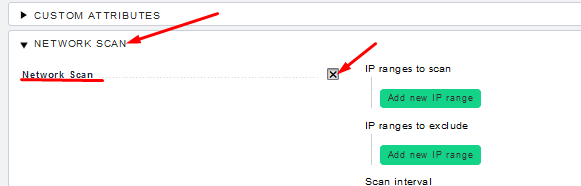

Agora localize o item Network Scan e o expanda, em seguida marque a opção Network Scan:

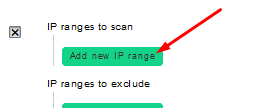

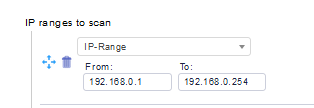

Vamos adicionar o range para pesquisa. Clique em Add new IP range e insira 192.168.0.1 a 192.168.0.254:

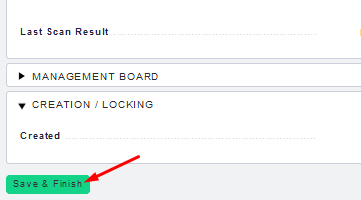

Agora vá até o final da página e clique em Save & Finish:

Aplique as mudanças e volte a pasta Network Scan, após a aplicação das alterações ele deverá fazer uma varredura e mostrar os itens descobertos em nossa rede:

Abaixo segue o vídeo mostrando este recurso: